Utrecht, 7 augustus 2014 – Turla, ook bekend als “Snake” of “Uroburos”, is een van de meest geavanceerde aanhoudende cyberspionagecampagnes. De eerste onderzoeksresultaten naar deze operatie gaf nog geen antwoord op de belangrijkste vraag: hoe werden de slachtoffers geïnfecteerd? De meest recente onderzoeksresultaten van

Kaspersky Lab onthullen dat Epic het eerste stadium is van het Turla-infectiemechanisme.

In het kort:

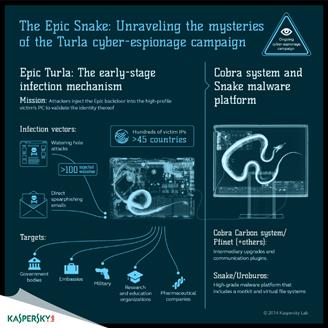

- Epic Turla/Tavdig: het eerste stadium infectiemechanisme

- Cobra Carbom systeem/Pfinet (e.a.): tussentijdse upgrades en communicatie plugins

- Snake/Uroburos: hoogwaardig malwareplatform inclusief rootkit en virtuele bestandssystemen

Slachtoffers

Het Epic Turla-project is in ieder geval sinds 2012 gebruikt om een ??verscheidenheid aan doelwitten aan te vallen, waarbij de hoogste activiteit plaats vond in januari/februari 2014. De meest recente aanval tegen een van zijn gebruikers werd door Kaspersky Lab waargenomen op 5 augustus j.l.

Doelwitten van Epic Turla lijken te behoren tot de volgende categorieën: overheidsinstellingen (Ministeries van Binnenlandse Zaken, Ministeries van Handel, Ministeries van Buitenlandse Zaken, inlichtingendiensten), ambassades, defensie, onderzoek- en onderwijsorganisaties en farmaceutische bedrijven.

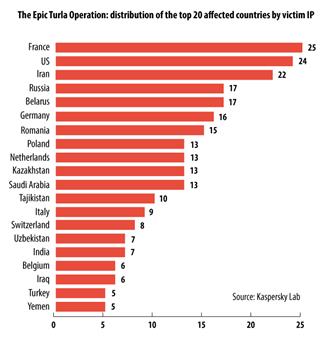

Het merendeel van de slachtoffers lijkt te zijn gevestigd in het Midden-Oosten en Europa. Onderzoekers hebben echter ook meerdere slachtoffers waargenomen in andere regio's, waaronder de VS en Rusland. In totaal hebben deskundigen van Kaspersky Lab 500 slachtoffers geteld met IP's verdeeld over ruim 45 landen, waarbij Frankrijk de lijst aanvoert.

De aanval

Onderzoekers van Kaspersky Lab ontdekten dat de Epic Turla-aanvallers gebruik maken van zero-day exploits, social engineering en watering hole-aanvallen om slachtoffers te infecteren.

In het verleden gebruikten ze ten minste twee zero-day exploits: een voor Escalation of Privileges (EoP) in Windows XP en Windows Server 2003 (CVE-2013-5056), die de Epic backdoor in staat stelt om beheerdersrechten te verkrijgen op het systeem waardoor zij de volledige controle krijgen; en een exploit in Adobe Reader (CVE-2013-3346).

Wanneer een nietsvermoedende gebruiker een kwaadaardig PDF-bestand opent op een kwetsbaar systeem, wordt het apparaat automatisch geïnfecteerd, waardoor de aanvaller direct de volledige controle over het doelwit verkrijgt.

De aanvallers gebruiken zowel directe spear-phishing emails en watering hole attacks om slachtoffers te infecteren. De gedetecteerde aanvallen in deze operatie zijn onder te verdelen in verschillende categorieën, afhankelijk van het infectiemechanisme waarmee het slachtoffer als eerste benaderd is:

- Spear-phishing e-mails met Adobe PDF exploits (CVE-2013-3346 + CVE-2013-5065)

- Social engineering om de gebruiker te lokken naar reeds werkende malware-installeerders met “.SCR”-extensie, soms ingepakt met RAR

- Watering hole attacks die gebruikmaken van Java exploits (CVE-2012-1723), Adobe Flash exploits (onbekend) of Internet Explorer 6, 7, 8 exploits (onbekend)

- Watering hole attacks die gebruikmaken van social engineering om de gebruiker te lokken naar reeds werkende fake “Flash Player” malware-installeerders

Watering holes zijn websites die vaak bezocht worden door potentiële slachtoffers. Deze zijn gecompromitteerd door de aanvallers en wanneer het slachtoffer de site bezoekt raakt hij geïnfecteerd. De infectie biedt, afhankelijk van de unieke set cookies of het IP-adres van de bezoeker (bijvoorbeeld als dit het IP is van een overheidsorganisatie), JAVA- of IE-exploits, nep Flash-spelers of een nep Microsoft Safety Scanner aan. In totaal hebben de onderzoekers van Kaspersky meer dan honderd gecompromitteerde websites genoteerd. De keuze voor websites toont specifieke interesse van de aanvallers aan. Zo behoren bijvoorbeeld veel van de geïnfecteerde Spaanse websites tot lokale overheden.

Als de gebruiker geïnfecteerd raakt, gaat de Epic backdoor direct door met verbinding maken met de command & control (C&C) server, waar systeeminformatie van het slachtoffer naartoe verstuurd wordt. Deze backdoor is ook bekend onder de namen "WorldCupSec," "TadjMakhal," "Wipbot" of "Tavdig."

Zodra een systeem is aangetast

De aanvallers ontvangen een korte samenvatting van de gegevens van het slachtoffer en leveren op basis daarvan een vooraf geconfigureerde set met systeemcommando’s af. Daarnaast uploaden de aanvallers een aantal tools. Hiertoe behoren een specifieke keylogger tool, een RAR Archiver en standaard hulpprogramma's zoals de DNS Query tool van Microsoft.

Turla's eerste fase

Tijdens de analyse namen onderzoekers van Kaspersky Lab waar dat de aanvallers de Epic-malware gebruikten om een meer geavanceerde backdoor te installeren die bekend staat als "Cobra/Carbon" of "Pfinet." Na enige tijd gingen de aanvallers een stap verder en gebruikten zij de Epic-implant om het Carbon-configuratiebestand bij te werken met een andere set van C&C-servers. Na grondige analyse van de werking van deze twee backdoors is een duidelijke directe verbinding ontdekt.

"De configuratie-updates voor de "Carbon"-malware zijn interessant, want dit is een ander project dat nu gerelateerd kan worden aan de Turla-groep. Dit suggereert dat we te maken hebben met een multifase infectie die begint met Epic Turla - om zo de slachtoffers te infecteren en vervolgens te onderzoeken. Als het slachtoffer interessant is, wordt deze bijgewerkt naar het volledige Turla Carbon systeem", aldus Costin Raiu, directeur van het Global Research and Analysis Team (GReAT) bij Kaspersky Lab.

Taalgebruik

De aanvallers achter Turla zijn overduidelijk van oorsprong niet Engelstalig. Ze gebruiken regelmatig verkeerde spelling en uitdrukkingen, bijvoorbeeld:

- Password it’s wrong!

- File is not exists

- File is exists for edit

Er zijn meer aanwijzingen die duiden op de afkomst van de aanvallers. Zo zijn enkele backdoors samengesteld op een Russischtalig systeem. Daarnaast wordt voor een van de Epic-backdoors intern de naam "Zagruzchik.dll" gebruikt, wat "boot loader" betekent in het Russisch.

Ten slotte is het Epic Turla-bedieningspaneel zo geconfigureerd dat het Cyrillische tekens weergeeft.

Overeenkomsten met andere dreigingen

Er zijn er diverse mogelijke overeenkomsten met andere cyberspionagecampagnes ontdekt. In februari 2014 namen deskundigen van Kaspersky Lab waar dat de MiniDuke-malware dezelfde webshell gebruikte als het Epic Turla-team.

Lees voor meer informatie over verbindingen tussen «Epic» en Turla de blog post die beschikbaar is op Securelist.com.