Onderzoekers van Avanan, een bedrijf van Check Point Software, hebben een cyberaanval ontdekt en onderschept waarbij de CFO van een grote sportorganisatie werd geïmiteerd met het doel om geld afhandig te maken. De aanvallers probeerden een financieel medewerker via een e-mail te misleiden om geld over te maken. Deze cyberaanvaltechniek staat bekend als een Business Email Compromise (BEC)-aanval, waarbij cybercriminelen zich voordoen als leidinggevenden van een organisatie.

De imitatie-CFO verzocht medewerkers om een overschrijving naar wat een verzekeringsmaatschappij leek te zijn. Check Point Software was in staat de cyberaanval te blokkeren. Er is weinig informatie bekend over de aanvallers, behalve dat ze meerdere keren hebben toegeslagen. De onderzoekers waarschuwen dat dit soort cyberaanvallen steeds vaker voorkomen en inspelen op de behoefte van mensen om goed werk te leveren voor hun leidinggevende.

Aanvalsmethodologie

Het gebruikte type cyberaanval is een zogeheten Business Email Compromise (BEC) aanval. De aanvalsmethode volgde in dit geval de volgende vijf stappen:

- De hacker creëerde eerst een vervalst account van de CFO van het bedrijf.

- De hacker vindt het legitieme e-mailadres van iemand van het financiële team.

- Hacker creëert een e-mail die eruit ziet alsof de CFO deze heeft doorgestuurd, met bijgevoegde instructies voor het overmaken van geld.

- De CFO vraagt de werknemer om onmiddellijk geld over te maken.

- Als de werknemer toehapt, komt het geld op de rekening van de hacker terecht.

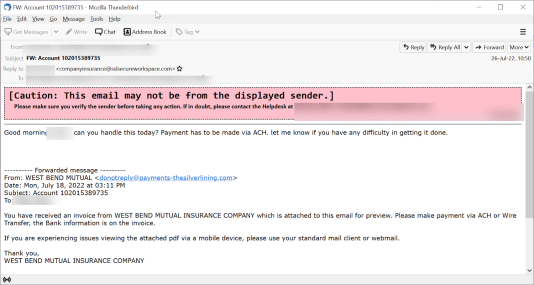

Voorbeeld e-mail 1

De gebruiker krijgt een e-mail van de CFO met de vraag om een betaling te doen aan een legitieme verzekeringsmaatschappij, West Bend Mutual. Sluw is het feit dat de URL in het 'from'-adres gebaseerd is op de slogan van de verzekeraar. Dit is echter duidelijk nep, aangezien het "reply-to" adres bovenaan de e-mail afwijkt van het e-mail adres van het bedrijf. Wat opvalt is de roze banner die laat zien dat de e-mail niet van de getoonde afzender afkomstig is. Dit werd toegevoegd door de Office 365 van de gebruiker, niet door Proofpoint. Deze banner was het enige dat de gebruiker waarschuwde dat er iets mis was.

Voorbeeld e-mail 1

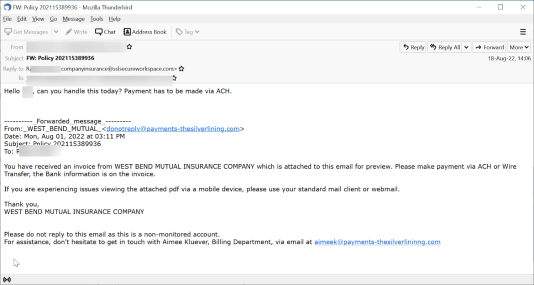

Voorbeeld e-mail 2

Voorbeeld e-mail 1

Voorbeeld e-mail 2

Dit is een bijna identieke e-mail, verzonden naar een ander bedrijf. Er zijn echter twee verschillen: Er is geen externe banner die de eindgebruiker waarschuwt voor potentieel gevaar en de "Get in touch" e-mail onderaan spelt “Silver Lining” met een extra letter n.

Voorbeeld e-mail 2

Voorbeeld e-mail 2

“Deze 'Business Email Compromise' aanvallen zijn populair, lastig te identificeren en moeilijk te stoppen. Eindgebruikers moeten altijd voorzichtig zijn met het betalen van facturen. Het is verstandig om altijd direct met de CFO te overleggen voordat er wordt uitbetaald”, zegt Zahier Madhar, Security Engineer Expert bij Check Point Software in Nederland. “Ik raad mensen ten zeerste aan om geavanceerde e-mailbeveiliging te implementeren die op meer dan één factor berust om te bepalen of een e-mail al dan niet kwaadaardig is. Zorg ervoor dat je de hele e-mail leest voordat je handelt, en wees alert op eventuele afwijkingen of eigenaardigheden."

Tips voor cyberveiligheid

- Controleer altijd of de reply-to adressen overeenkomen.

- Bij twijfel over een e-mail, vraag het dan aan de oorspronkelijke afzender.

- Moedig gebruikers aan om eerst bij het financiële team te informeren voordat ze iets doen met facturen.

- Lees de hele e-mail; zoek naar inconsistencies, spelfouten of tegenstrijdigheden.

- Zorg er voor dat u eindgebruikers niet bombardeert met banners; gebruik ze alleen op kritieke momenten, zodat eindgebruikers ze serieus nemen.

Over Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (

www.checkpoint.com) levert cybersecurity-oplossingen aan enterprises en overheden wereldwijd. Check Point Infinity´s portfolio beschermt ondernemingen tegen 5e generatie cyberaanvallen met een ongeëvenaarde vangstratio van malware, ransomware en andere bedreigingen. Infinity’s drie pijlers bieden beveiliging en Gen V bedreigingspreventie over de bedrijfsomgevingen heen: Check Point Harmony, voor gebruikers op afstand; Check Point CloudGuard, om clouds automatisch te beveiligen; en Check Point Quantum, om netwerkperimeters en datacenters te beschermen, allemaal aangestuurd door het meest uitgebreide, intuïtieve unified security management in de industrie. Check Point beschermt meer dan 100.000 organisaties van elke omvang.